Quasi un anno fa, la Russia ha invaso l’Ucraina e da quel momento le operazioni informatiche hanno svolto e stanno svolgendo un ruolo di primo piano nella guerra. Per fornire maggiori informazioni su questi cyber attacchi, abbiamo pubblicato un report dal titolo: “Fog of War: How the Ukraine Conflict Transformed the Cyber Threat Landscape”.

Il report si basa sull’analisi del Threat Analysis Group (TAG) di Google, Mandiant e Trust & Safety e comprende nuove scoperte e approfondimenti retrospettivi su aggressori sostenuti dai governi, operazioni informative (IO) e cybercriminali.

Il documento, include anche approfondimenti sugli attori delle minacce incentrati su campagne specifiche a partire dal 2022.

Indice degli argomenti

Le iniziative a sostegno dell’Ucraina

Dall’inizio della guerra, governi, aziende, gruppi della società civile e innumerevoli altri soggetti hanno lavorato 24 ore su 24 per sostenere il popolo ucraino e le sue istituzioni. Google sostiene questi sforzi, e continuiamo ad annunciare nuovi impegni a sostegno dell’Ucraina. Ciò include una donazione di 50.000 licenze Google Workspace per il governo; un sistema di allerta antiaereo rapido per telefoni Android nella regione; sostegno a rifugiati, imprese e imprenditori; e misure per sospendere a tempo indeterminato la monetizzazione e limitare la portata dei media di stato russi.

Tuttavia, una delle sfide più urgenti riguarda il costante attacco informatico a cui il governo ucraino è continuamente soggetto. Poco dopo l’invasione, abbiamo esteso la possibilità di utilizzare Project Shield, la nostra protezione gratuita contro gli attacchi DDoS (distributed denial of service), in modo che i siti web del governo ucraino e le ambasciate in tutto il mondo possano rimanere online e continuare a offrire servizi fondamentali.

Continuiamo a fornire assistenza diretta al governo ucraino e alle entità delle infrastrutture più importanti nell’ambito della collaborazione per l’assistenza alla difesa informatica, tra cui valutazioni di compromissione, servizi di risposta agli incidenti, informazioni condivise sulle minacce informatiche e servizi di trasformazione della sicurezza, per aiutare a rilevare, mitigare e difendersi dagli attacchi informatici. Inoltre, continuiamo a implementare protezioni per gli utenti e a monitorare e interrompere le minacce digitali, contribuendo a sensibilizzare la comunità impegnata nella sicurezza e gli utenti ad alto rischio e mantenere così la qualità delle informazioni condivise.

Quello che abbiamo capito della sicurezza con questa guerra

Questo livello di difesa collettiva tra governi, imprese e soggetti impegnati nella sicurezza di tutto il mondo ha assunto una portata senza precedenti. Vogliamo condividere ciò che abbiamo appreso insieme alla community di sicurezza globale per aiutare nella preparazione di difese migliori per il prossimo futuro.

Uno sforzo aggressivo su più fronti

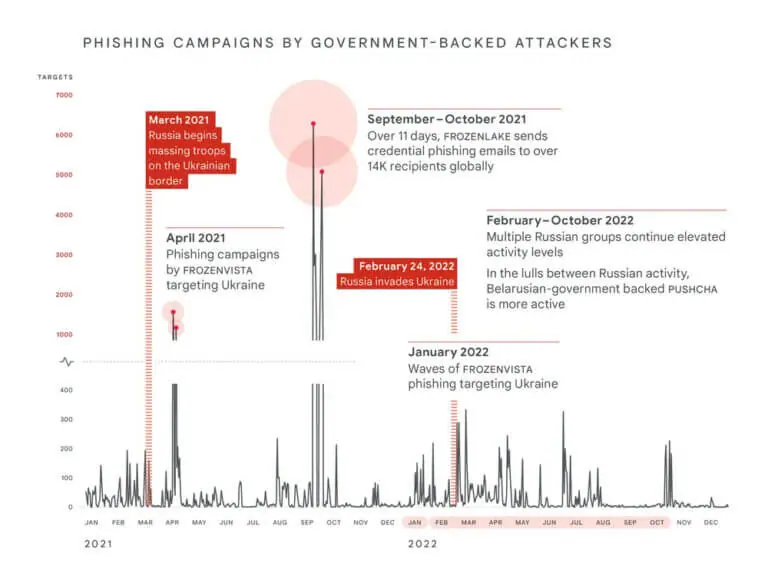

Gli aggressori sostenuti dal governo russo si sono impegnati in uno sforzo aggressivo su più fronti per ottenere un vantaggio decisivo in tempo di guerra nel cyberspazio, spesso con risultati contrastanti.

Ciò include un significativo spostamento di focus di vari gruppi verso l’Ucraina, un drammatico aumento dell’uso di attacchi distruttivi contro il governo ucraino, infrastrutture militari e civili, un picco nell’attività di spear-phishing contro i paesi della NATO e un aumento delle operazioni informatiche progettate ai fini degli obiettivi russi. Ad esempio, abbiamo osservato gli attori di queste minacce hackerare e divulgare informazioni sensibili per promuovere una narrativa specifica.

Gli aggressori sostenuti dal governo russo hanno intensificato le operazioni informatiche a partire dal 2021, nel periodo precedente all’invasione. Nel 2022, la Russia ha aumentato il targeting degli utenti in Ucraina del 250% rispetto al 2020, mentre gli attacchi agli utenti nei paesi della NATO sono aumentati di oltre il 300% nello stesso periodo.

Nel 2022, gli aggressori sostenuti dal governo russo hanno preso di mira gli utenti in Ucraina più di qualsiasi altro paese. Mentre vediamo che questi aggressori si concentrano pesantemente sul governo ucraino e sulle entità militari, le campagne che abbiamo interrotto mostrano anche una forte attenzione alle infrastrutture fondamentali, ai servizi pubblici, nonché ai media e allo spazio informativo.

Rispondendo ai numerosi incidenti informatici, Mandiant ha osservato attacchi più distruttivi in Ucraina durante i primi quattro mesi del 2022 rispetto agli otto anni precedenti, con picchi di attacchi che si sono registrati all’inizio dell’invasione. Sebbene abbiano assistito a un’attività significativa dopo quel periodo, il ritmo degli attacchi è rallentato ed è apparso meno coordinato rispetto all’ondata iniziale del febbraio 2022. In particolare, gli attacchi distruttivi spesso si sono verificati più rapidamente dopo che l’attaccante ha ottenuto o riottenuto l’accesso, spesso attraverso un’infrastruttura edge compromessa. Molte operazioni hanno indicato un tentativo da parte della Direzione principale dello stato maggiore generale (GRU) delle forze armate russe di bilanciare le priorità concorrenti di accesso, raccolta e interruzione durante ogni fase dell’attività.

Come Mosca ha modellato l’opinione pubblica

Mosca ha sfruttato l’intero spettro di IO, dai media dichiaratamente sostenuti dallo Stato, alle piattaforme e agli account nascosti, per modellare l’opinione pubblica sulla guerra.

Questo tipo di operazioni hanno tre obiettivi

- Minare la credibilità del governo ucraino

- Creare una frattura nel sostegno internazionale all’Ucraina

- Mantenere il sostegno interno dell’opinione pubblica in Russia rispetto la guerra

Abbiamo assistito a picchi di attività associati a eventi chiave del conflitto come il concentramento, l’invasione e la mobilitazione delle truppe in Russia. In Google, abbiamo lavorato in modo deciso su prodotti, team e aree geografiche per contrastare queste attività laddove violano le nostre norme e interrompono campagne di IO palesi e nascoste, ma continuiamo a incontrare tentativi incessanti di eludere le nostre norme.

L’ordine IO russo segreto che abbiamo interrotto sulle richieste di prodotti Google si è concentrato principalmente sul mantenimento del supporto interno russo per la guerra in Ucraina, con oltre il 90% delle istanze in lingua russa.

Com’è cambiato il sistema della criminalità informatica dell’Europa orientale

L’invasione ha innescato un notevole mutamento nel sistema della criminalità informatica dell’Europa orientale che probabilmente avrà conseguenze a lungo termine sia per il coordinamento tra i gruppi criminali che per la portata della criminalità informatica in tutto il mondo.

Alcuni gruppi si sono divisi su alleanze politiche e geopolitica, mentre altri hanno perso operatori di spicco. Questi fatti avranno un impatto sul modo in cui siamo abituati a percepire questi gruppi e alla nostra tradizionale comprensione delle loro capacità. Abbiamo anche assistito a una tendenza verso la specializzazione nell’ecosistema del ransomware che fonde le tattiche tra gli attori, rendendo più difficile l’attribuzione definitiva. Anche la guerra in Ucraina è stata definita da ciò che ci aspettavamo ma non abbiamo visto. Ad esempio, non abbiamo osservato un’ondata di attacchi contro infrastrutture primarie al di fuori dell’Ucraina.

Lo scenario all’orizzonte

- Crediamo fermamente che gli aggressori sostenuti dal governo russo continueranno a condurre attacchi informatici contro l’Ucraina e i partner della NATO per promuovere gli obiettivi strategici russi.

- Crediamo fermamente che Mosca aumenterà gli attacchi in risposta agli sviluppi sul campo di battaglia che spostano radicalmente l’equilibrio – reale o percepito – verso l’Ucraina (ad esempio, perdite di truppe, nuovi impegni stranieri per fornire supporto politico o militare, ecc. ). Questi attacchi prenderanno di mira principalmente l’Ucraina, ma si espanderanno sempre più per includere i partner della NATO.

- Crediamo che la Russia continuerà ad aumentare il ritmo e la portata dell’IO per raggiungere gli obiettivi sopra descritti, in particolare quando ci avviciniamo a momenti chiave come finanziamenti internazionali, aiuti militari, referendum interni e altro ancora. Ciò che è meno chiaro è se queste attività otterranno l’impatto desiderato o se semplicemente rafforzeranno nel tempo l’opposizione all’aggressione russa.

Conclusioni

È chiaro che la cybersicurezza continuerà a svolgere un ruolo fondamentale nei futuri conflitti armati, formando una vera e propria integrazione alle forme tradizionali di guerra. Speriamo che questo report serva da invito all’azione mentre ci prepariamo per ciò che ci aspetta. In Google, ci impegniamo a fare la nostra parte per sostenere la difesa collettiva, e siamo pronti a collaborare con altre realtà per promuovere i progressi in questo ambito, e per aiutare organizzazioni, aziende, governi e utenti a rimanere al sicuro mentre sono online.